Comment un voleur a dérobé 300 000 $ sur des comptes bancaires

À l'ère du numérique où nos vies tournent autour des smartphones, une histoire effrayante provenant de l'établissement correctionnel du Minnesota nous rappelle cruellement nos vulnérabilités. Aaron Johnson, un détenu de 26 ans, a admis avoir exploité une simple astuce de code d'accès pour siphonner plus de 300 000 $ des comptes bancaires de victimes sans méfiance en piratant leurs iPhones. Cette histoire n'est pas seulement le récit des exploits d'un criminel ; c'est un signal d'alarme pour chaque utilisateur de smartphone et un témoignage de l'évolution des mesures de sécurité dans la technologie mobile.

La méthode de Conman

La méthode de Johnson était rudimentaire mais efficace. Il a ciblé les utilisateurs d'iPhone dans les bars locaux, les regardant saisir leurs codes d'accès, puis glisser leur téléphone. Une fois en possession de l'appareil et du mot de passe, il a modifié les mots de passe, verrouillant les utilisateurs et détourné leurs identifiants Apple. En enregistrant son visage dans Face ID et en accédant au trousseau de mots de passe, il disposait d'une passerelle vers leurs applications bancaires et leurs informations personnelles.

Comptes épuisés et piste de victimes

Les conséquences furent désastreuses. Les victimes ont retrouvé leur compte bancaire vidé avant même de se rendre compte que leur téléphone avait disparu. Les week-ends de Johnson pourraient rapporter jusqu'à 20 000 dollars en vendant des téléphones volés, sans compter l'argent directement retiré des comptes bancaires. Sa stratégie prédatrice ciblait les hommes d’âge universitaire, exploitant leur confiance et leur ivresse, laissant une trace de dévastation financière et émotionnelle.

Le pas d'Apple vers des espaces numériques plus sûrs

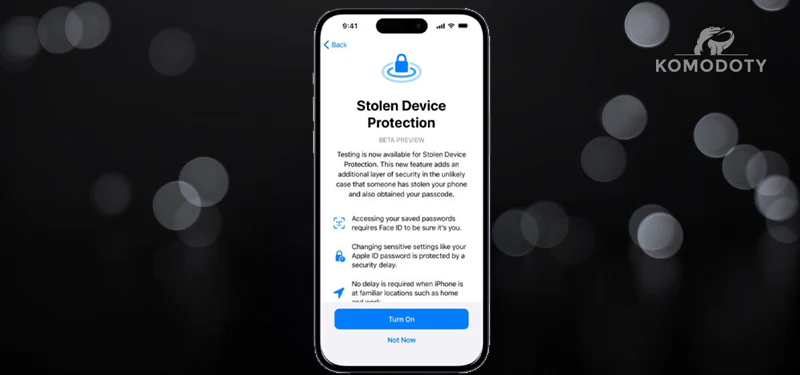

Suite à ces violations, Apple a introduit la fonctionnalité « Protection des appareils volés » dans iOS 17.3. Ce paramètre est plus qu’une simple mise à jour ; c'est une forteresse de couches de sécurité. Il utilise la biométrie et la géolocalisation, ce qui rend beaucoup plus difficile pour les voleurs de se faire passer pour le propriétaire. Si un utilisateur non autorisé tente d'apporter des modifications critiques depuis un emplacement inconnu, l'appareil se verrouille, nécessitant plusieurs vérifications biométriques.

Une mise en garde : la nécessité de la vigilance

Cependant, aucun système n’est imperméable. Les vulnérabilités persistent, surtout si les applications et les services ne sont pas sécurisés par des mots de passe ou des codes PIN supplémentaires. Le Wall Street Journal recommande des niveaux de sécurité supplémentaires sur les applications financières et une action rapide pour effacer à distance les appareils volés. N’oubliez pas que la technologie est un outil et que sa sécurité dépend en grande partie de la manière dont nous l’utilisons.

Laisser un commentaire

Ce site est protégé par hCaptcha, et la Politique de confidentialité et les Conditions de service de hCaptcha s’appliquent.